Satelity, czołgi i sztuczna inteligencja. Zwiększona inteligencja

Sztuczna inteligencja do celów wojskowych lub, jak niektórzy to nazywają, zwiększona inteligencja

W pierwszych częściach jest dużo zamieszania. Tyle na pierwszy rzut oka różnych i absurdalnych jednocześnie. Niezrozumiałe satelity, dziwne czołgi z elektronicznym wypełnieniem, w tytule wskazówka asystenta głosowego z Yandex lub Sberbank. Teraz połączę wszystkie części w kolejności. Od razu cię rozczaruję: nie będzie mowy o żadnych „Terminatorach” ani o Skynecie. Rozważane będzie to, co jest dostępne i z czym czasami trzeba sobie poradzić, no i trochę wyobraźni opartej na naprawdę dostępnych rozwiązaniach.

Co wiemy o sieciach neuronowych i opartej na nich sztucznej inteligencji, gdzie się z nimi spotykamy?

Zwykle są to irytujący asystenci głosowi w serwisach wsparcia banków, firm ubezpieczeniowych i operatorów komórkowych. Alice, Marusya, Alexa z tej samej opery, tylko lepiej. Co jeszcze potrafią i gdzie można ich spotkać? Ci, którzy jeżdżą i przyspieszają ponad dozwoloną prędkość, otrzymują łańcuszki, które rozpoznają markę i numer samochodu. System został dopracowany do tego stopnia, że dobrze rozróżnia numery samochodów w gęstym, szybkim strumieniu.

Wkrótce pojawi się system, który rozróżnia najbardziej zapracowanych ludzi biznesu na świecie, którzy po prostu pilnie potrzebują porozmawiać przez telefon podczas jazdy, oraz system, który wyłapuje wyrzucanie śmieci z samochodów. Nie mogę się doczekać systemu, który rozróżnia humanoidalne osobniki z błędnym DNA, które wyrzucają niedopałki papierosów przez okno lub balkon. Wykorzystanie sztucznej inteligencji do walki z tą ślepą uliczką w rozwoju człowieka jest więcej niż uzasadnione.

Komiksowe i nie takie filmy z zamianą głównych bohaterów na inne postacie nie są już tak zaskakujące jak wcześniej. Do takich zadań najczęściej wykorzystywane są rozwiązania oparte o sieci neuronowe. Z tej samej serii pochodzą deepfake'i i generowanie zdjęć nagich dziewczyn na podstawie opisu tekstowego. Najbardziej realistyczne trójwymiarowe modele oparte na opisie tekstowym z późniejszym wydrukiem na drukarce 3D są już w drodze. Po tym możesz słusznie uznać, że przyszłość nadeszła.

Co jeszcze można przedstawić jako przykłady, oprócz neuronów, pełnego wyeksponowania dziewcząt na fotografiach w strojach kąpielowych? Zestaw narzędzi finansowych do przewidywania zachowań rynkowych, handlu roboty do handlu o wysokiej częstotliwości na giełdach. Właściwie, gdzie te wszystkie rzeczy trafiły do mas. W niektórych bankach decyzji o przyznaniu kredytu nie podejmuje już dziewczyna z kalkulatorem i kursami 1C, ale system oparty na sztucznej inteligencji.

Na podstawie analizy Twoich płatności elektronicznych są w stanie z pewną dokładnością przewidzieć poziom zaufania kredytowego do Ciebie. Systemy przewidywania rozgałęzień i pobierania danych z wyprzedzeniem w nowoczesnych procesorach. Wszelkiego rodzaju systemy rozpoznawania mowy, obrazy, wzorce zachowań. Wiele złożonych problemów modeluje się za pomocą algorytmów genetycznych. I często wyjście jest bardzo dziwne, ale działające rozwiązania.

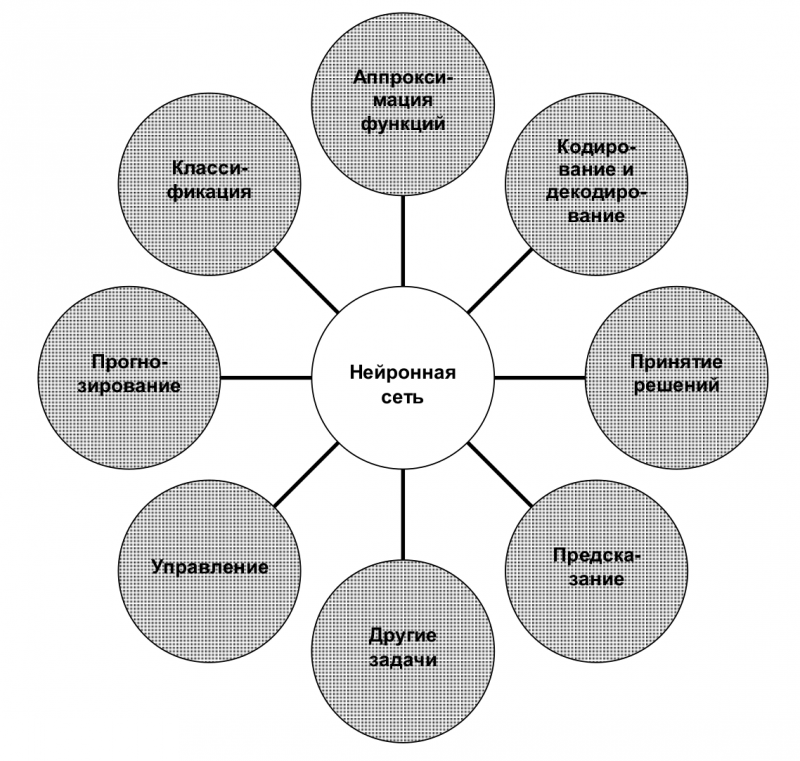

Znaczenie wykorzystania sztucznej inteligencji opartej na sieciach neuronowych wzrasta wielokrotnie, gdy konieczne staje się rozwiązywanie słabo sformalizowanych zadań. Wraz z możliwością przetwarzania i analizowania ogromnych ilości danych pozwala to na obliczanie opcji dla dużej liczby zmiennych. Jednocześnie nie ma wpływu czynnika ludzkiego, czyli niezależności od nastrojów, problemów osobistych i emocji tkwiących w człowieku. Główne zadania, jakie można powierzyć sztucznej inteligencji, leżą na płaszczyźnie przyspieszenia podejmowania decyzji i automatyzacji rutynowych procesów.

W jakim celu uzasadnione jest wykorzystanie sieci neuronowych i opartej na nich sztucznej inteligencji?

1. Rozpoznawanie wzorców

W sieciach społecznościowych wielu widziało lub od dawna korzysta z możliwości rozpoznawania twarzy na zdjęciach. Wrzucasz zdjęcie z imprezy, portal społecznościowy wybiera szczęśliwe twarze w prostokątach i proponuje wskazanie na nich uczestników spośród znajomych. Potem automatycznie zaczyna ich rozpoznawać na kolejnych fotografiach, po czym całkowicie patroszy całą galerię zdjęć i znajduje tam kumpli do picia na innych zdjęciach, które bardzo przypominają żonę lub matkę. A jeśli wcześniej były pewne problemy z rozpoznawaniem, teraz AI sieci społecznościowej dokładnie określa, gdzie jest twarz kota, a gdzie twarz właściciela. Nawet wtedy, gdy u kota jest znacznie lepiej i przyjemniej niż u właściciela.

Dzięki rozpoznawaniu obrazów, ich klasyfikacji na zdjęciach i filmach sieci społecznościowe mogą z łatwością poradzić sobie z ogromnym napływem użytkowników. Trudno powiedzieć, ile tysięcy zdjęć dana sieć społecznościowa wyrzuca w ciągu sekundy, ponieważ ludzie dość często przesyłają zdjęcia i filmy. Niektóre w sposób ciągły.

Wróćmy do satelitów rozpoznania optycznego.

Tutaj przesyłają zdjęcia i filmy z pola bitwy w czasie rzeczywistym. Trzeba je jakoś przetworzyć, przejrzeć, znaleźć potrzebne przedmioty, sklasyfikować je, jeśli to konieczne, wziąć materiały otrzymane wczoraj lub przedwczoraj i porównać, aby zrozumieć, co zrobił tam wróg.

Tutaj zaczyna się zabawa. Kto zajmie się tą rutyną?

Istnieje wiele danych i są one heterogeniczne, a ludzki kanał wizualny jest raczej słaby do tych celów. Trzeba dokładnie przejrzeć plac po kwadracie, zapamiętać i porównać z tym, co było na poprzednich kwadratach, przypomnieć sobie, co się wczoraj działo.

To zupełnie nie przypomina oglądania albumu demobilizacyjnego. W takim przypadku musisz działać szybko i bardzo ostrożnie. Tylko oczy nie są z żelaza, charakteryzują się zmęczeniem, mózg też potrafi się zmęczyć taką pracą, choć możliwości ludzkiej kory wzrokowej są fantastyczne. I to jest jeden z problemów. Ludzki mózg łatwo rysuje to, czego nie ma. Twórcy wizji komputerowej potwierdzą to dla Ciebie.

Z drugiej strony trenuj sztuczną inteligencję do określonych obrazów, naucz ją przetwarzać dane z różnych zakresów widma elektromagnetycznego i pozwól jej młócić się, rozpoznawać fortyfikacje, wyposażenie, myśliwce. Podciągnij w razie potrzeby historyczny dane z wczoraj, przedwczoraj, z zeszłego tygodnia i porównuje je z już dostępnymi. O znalezieniu przedmiotów i podejrzanych rzeczy informuje operatorów, a oni podejmują decyzje.

Do tych celów nie są potrzebne ogromne data center, ponieważ kilkadziesiąt „Instasamów” wrzuca na swoje publiczne strony znacznie więcej danych w postaci filmów w wysokiej rozdzielczości i zdjęć przetworzonych uszlachetniającymi filtrami niż nasza konstelacja satelitów.

W związku z tym rodzi się pytanie, skąd wziąć takie centra danych? Najlepiej mobilny. Cóż, żeby mogli uciec od wroga dronypowstał w Związku Radzieckim.

Najprawdopodobniej będą musiały zostać zabrane w to samo miejsce, co domowe karty graficzne, procesory i monitory o wysokiej rozdzielczości lub dyski półprzewodnikowe. W pralkach i kuchenkach mikrofalowych nie ma wymienionej bazy pierwiastków. Nawet kupienie czegoś starego jest problemem. Ten sam neuromorficzny chip IBM opracowany w 2014 roku, idź i spróbuj go znaleźć.

Trzeba ogrodzić łańcuch krajów mediatorów i starać się je zadowolić, aby przypadkiem nie przypomniały sobie, że mogą cierpieć za mediację. Będziesz musiał dużo rozwijać od zera. A to dość długi i kosztowny proces, biorąc pod uwagę fakt, że nie tylko nie mamy takiej liczby specjalistów, nie ma nawet podstaw teoretycznych w nauce. Przez ponad 30 lat, z wielką gotowością, robiliśmy tylko to, co kupiliśmy, zaawansowane technologie, a co było nasze, z otwartą duszą, w najlepszym przypadku, sprzedawane za grosze, a nawet oddawane tak po prostu jako niepotrzebne.

Nie będę znowu śpiewał ody do arsenku galu/indu. Sądząc po najnowszych obserwacjach, oparte na nim technologie są opracowywane i rozwijane w krajach Azji Południowo-Wschodniej. Możliwe, że ci przebiegli do perspektywy i przełomowi faceci dotrą do pracy badawczej Wsiewołoda Siergiejewicza Burcewa na dyskretnych komputerach optycznych.

Być może wkrótce zobaczymy systemy komputerowe oparte na innych zasadach fizycznych. Przez 30 lat fotonika, mikroelektronika i technologia poczyniły znaczne postępy, a obecnie istnieje wiele rzeczy, które nie mogły posunąć się dalej niż wcześniejsze osiągnięcia teoretyczne. Albo brak funduszy i jakiegokolwiek zainteresowania, jak w naszym przypadku. A my, jak zawsze, postaramy się w pośpiechu skopiować i spróbować dogonić pędzący pociąg.

Niemniej jednak zadanie rozpoznawania wzorców jest wykonalne przy naszych obecnych możliwościach, pomimo wszelkich zewnętrznych ograniczeń. Do obsługi sieci neuronowych zwykle stosuje się kaskady kart graficznych, porównywalne z farmami górniczymi. Po zawirowaniach na rynku kryptowalut jest nadmiar kart graficznych, na rynku wtórnym w niektórych miejscach występują blokady. Oczywiście nie widzimy bezpośrednio wyspecjalizowanych komputerów nVidii do takich celów, ale jesteśmy w stanie złożyć klaster dostępnych na rynku kart graficznych dla sztucznej inteligencji, która rozpoznaje obrazy.

2. Przewidywanie miejsc zasadzek

Prawa walki Murphy'ego mówią, że zawodowi żołnierze są przewidywalni, a największym zagrożeniem są nieprzewidywalni amatorzy. Szkolenie wojskowych zawodowych odbywa się według określonych standardów przy użyciu określonych metod. Techniki systematycznie napędzają pewien model zachowania w danej sytuacji. I tak przez długi czas. Improwizują tylko amatorzy.

Ponadto każda inicjatywa w armii jest surowo karana, zwłaszcza w naszej, i rzeczywiście każdy domowy cywil powie, że w rezultacie inicjatywa bardzo kocha inicjatora. W wyniku tych czynników w działaniach wojska zaczyna pojawiać się pewien schemat. W teorii uczenia maszynowego nazywa się to wzorcami zachowań. Jeśli w prosty sposób, to szablony. Często zauważalne nawet w życiu codziennym.

Dotyczy to zwłaszcza naszej armii. Fundamentalną podstawą szkolenia bojowego wojsk krajowych jest bowiem marsz w kroku i chóralne śpiewanie pieśni w ruchu lub na miejscu. Wystarczy, że wróg włączy „Marsz podróżny nr 1” na pełną głośność, ponieważ zgodnie z odruchem warunkowym wypracowanym przez wiele lat treningu nasi wojownicy zaczną stagnować i puszczać nogi na zielone światło. Odruchy zadziałają i nie będą w stanie nic ze sobą zrobić.

Apologeci tej metody pedagogicznej są ślepo pewni, że w ten sposób między kolegami zostanie nawiązane niewidzialne połączenie telepatyczne na poziomie kwantowym, którego nie zagłuszy żadna wojna elektroniczna na lampach radiowych z radioaktywną katodą. Inaczej nie da się wytłumaczyć przedpotopowego stanu środków łączności w wojskach, które nieodwołalnie odstają od cywilnych wzorców. Ktoś musi się sprzeciwić?

Odpowiem na przykładzie dwudziestoletniego telefonu Sony Ericsson T100. Już w tamtych latach moduł radiowy tego prostego i kompaktowego telefonu automatycznie śledził i wybierał odpowiednią wieżę komórkową w zależności od poziomu sygnału, przeskakiwał częstotliwości i kanały podczas przełączania między stacjami bazowymi bez ręcznej interwencji. Kodeki audio zapewniały wystarczającą jakość dźwięku, jednocześnie kompresując sygnał, zapewniając odporność na zakłócenia i maskowanie mowy.

Posiadał graficzny wyświetlacz i bardzo przyjazne dla użytkownika menu. Przez lata pracy przeżył niejeden upadek, ucieczkę ciała z roweru iz rowerem, wiele dni czterdziestostopniowego upału i dwudziestostopniowego mrozu. Jedynymi materiałami eksploatacyjnymi były baterie i karty SIM. Nadal działa. Teraz podaj przykład podobnego z nowoczesnej w krajowej wojskowej łączności ruchomej. Taka jest zasadzka z połączeniem, które mamy.

Wróćmy do zasadzek zbrojnych.

Każda zasadzka wykonana zgodnie z kanonami (czytaj - schematami) sztuki militarnej odbywa się zwykle według pewnych zasad i ma określone ograniczenia. Ograniczenia ograniczają możliwe opcje dla zastosowanych broń, wielkości ładunku amunicji i liczby myśliwców. Cóż, zawodowiec przy zdrowych zmysłach i zrozumiałym umyśle nie zrobi zasadzki na otwartym polu z haubicy z pięcioma pociskami i plutonem nieuzbrojonych żołnierzy. Chociaż nieprzewidywalna krajowa historia zachowała wiele takich przykładów, także współczesnych, a przypadki z nieuzbrojoną kolumną na otwartym polu bez osłony i przynajmniej pewnego rodzaju wsparcia w ogóle stały się podręcznikami.

Dzięki nowoczesnym środkom obserwacji ten absurd dość szybko zostanie wykryty z powietrza lub kosmosu, a następnie szybko zostanie zmasakrowany z ziemi. Zawodowy snajper nie ukryje się na dziecięcej huśtawce czy karuzeli, w przeciwieństwie do szalonego amatora. Ze względu na te czynniki i na podstawie doświadczenia sztuczną inteligencję można wyszkolić w przewidywaniu możliwych miejsc zasadzek.

Każda zasadzka wiąże się z pewnymi przygotowaniami. Na tym etapie rozwoju nauki uzbrojeni bojownicy w pewnym punkcie przestrzeni nie mogą jeszcze zmaterializować się znikąd, w przeciwieństwie do dalekich i bardzo odległych krewnych przy podziale spadku po zmarłym lub zabawnych tylnych postaci, które sprawdzają swoją gotowość bojową.

Ciężka broń i amunicja są przywożone pojazdami, podczas przygotowywania zasadzki można wykonać pewne roboty ziemne, które pozostawiają po sobie ślady. Technika pozostawia ślad i ślad termiczny na powierzchni ziemi, roboty ziemne są widoczne z powietrza. A jeśli połączymy dane o schematach lokalizacji zasadzek i pośrednich znakach w postaci śladów, to można z pewną dozą pewności przewidzieć możliwe zasadzki. Aby wyszkolić sztuczną inteligencję w znajdowaniu takich miejsc, możesz wykorzystać dostępne dane dotyczące zasadzek, z których korzystał wróg. I na ich podstawie trenować AI.

Znając broń i jej możliwości wykorzystywane do organizowania zasadzek, schematy organizowania zasadzek, możemy z pewną dozą pewności oczekiwać, że pojawią się w określonym miejscu i działać z wyprzedzeniem. Ewentualne miejsce należy przetworzyć z wyprzedzeniem, aby nie kusić losu i pilnować go na wszelki wypadek.

Niektórym cały ten pomysł z wzorcami zachowań i przewidywaniami może wydawać się naiwną fantazją i niemożliwym do zrealizowania pomysłem. Co sekundę na całym świecie strony internetowe i roboty wyszukujące zbierają statystyki dotyczące zachowań użytkowników na stronach internetowych i w aplikacjach mobilnych. Wydawałoby się, jaki jest pożytek z tego, co tam jest, ile razy użytkownik kliknął i gdzie poszedł link?

To prawda, że na podstawie tych danych firmy analityczne budują cyfrowy profil użytkownika do późniejszej sprzedaży firmom reklamowym lub marketingowym. A te oparte na tych modelach budują swoje udziały i realizują strategie. Giganci IT są praktycznie organizacjami rządowymi, mogą udostępniać swojemu beneficjentowi cyfrowy profil z wykresem społecznościowym użytkownika.

Tuż przed rozpoczęciem igrzysk w Soczi w porządnej Anglii doszło do małej afery. Pewien supermarket sieciowy, śledząc zakupy jednej młodej dziewczyny, wysłał do domu katalog produktów dla kobiet w ciąży oraz oferty ze zniżkami na produkty dla przyszłych mam. Rodzice tego licealisty byli bardzo podekscytowani i źli, poszli uporządkować zbezczeszczony honor swojej skromnej dziewczyny. Wybuchł publiczny skandal i rozpoczęła się ostateczna rozgrywka.

Okazało się, że w systemie analizy aktywności zakupowej uruchomił się schemat charakterystyczny dla kobiet, które znajdują się w sytuacji. Wszyscy doskonale wiemy, że w takich momentach zmieniają się wzorce smakowe, żywieniowe i behawioralne kobiet. Tutaj wytrenowano na nich system, który jak się okazało jest znacznie dokładniejszy niż kontrola rodzicielska. Kogo to obchodzi - uczennica ukończyła szkołę średnią w statusie młodej matki.

Teraz czas pomyśleć o zbiornikach.

Zrób to gdzieś. Prawdopodobnie nie ma dokładnych danych, aby zrozumieć, ile czołgów zostało zniszczonych w bitwach czołgów, a ile zostało zniszczonych przez załogi ppk. Być może odsetek zestrzelonych z systemów przeciwpancernych nie jest mały, ale nie tylko czołgi wychodzą z tych obliczeń. To bardzo potężna broń, pomimo niewielkich rozmiarów.

Jak napisałem powyżej, miejsca wielu zasadzek można przewidzieć z różnym stopniem pewności i sprawdzić ich dokładność za pomocą artylerii lub samych dział czołgów. Może lotnictwo pomoc. A może po prostu załoga nie będzie się tam wspinać, wiedząc o potencjalnym niebezpieczeństwie.

3. Wzorce działania urządzeń komunikacyjnych

Satelity od dawna są w stanie podsłuchiwać rozmowy na ziemi.

Przed dojściem Gorbaczowa do władzy w ZSRR importowane satelity szpiegowskie miały możliwość podsłuchiwania naziemnych rozmów telefonicznych. Cóż, ci z dialerem dyskowym, dla tych, którzy pamiętają. Obecnie niewiele osób korzysta z telefonów przewodowych z wybieraniem za pomocą przycisków, większość przeszła na telefony komórkowe działające przez radio. Nasza armia w miarę możliwości stara się iść z duchem czasu i stopniowo, dzięki tanim stacjom radiowym Ali, przechodzi z łączności przewodowej na radiową. Wróg posługuje się potężnymi i głównymi nowoczesnymi importowanymi środkami komunikacji o fantastycznych możliwościach według naszych standardów.

Nie możemy wpływać na podaż nowoczesnych środków komunikacji. W większości nie trzeba wiele. Można skorzystać na tak głębokiej penetracji komunikacji zagranicznej. Cóż, po pierwsze, aby rozróżnić - gdzie jest twój, gdzie jest ktoś inny. Tam, gdzie jest liliowy i nieszczęśliwy, tam nasz się trudzi, a tam, gdzie stabilnie przeskakuje częstotliwości i z całych sił utrzymuje dostępność kanału komunikacyjnego, a więc nie nasz.

Zgodnie ze schematami działania środków łączności można określić, gdzie są nasi, a gdzie obcy, a tym samym uzupełnić istniejący obraz z tych samych satelitów obserwacyjnych.

Oprócz wzorców środków komunikacji istnieją wzorce korzystania z tych narzędzi. Podczas ofensywy można zidentyfikować pewne schematy wykorzystania środków komunikacji, inne podczas obrony, a jeszcze inne zasadzki. Sytuacje przygotowawcze do tego również pasują do pewnych wzorców. Nie jest konieczne rozszyfrowanie treści rozmowy. Nawet przy prostym szyfrowaniu jest to długa operacja. Wystarczy przyjrzeć się środkom komunikacji i wzorcom ich wykorzystania.

Słynny amerykański system śledzenia ruchu internetowego „Prisma” nie odszyfrował danych. Po prostu skorelował dane o tym, kto, do kogo, kiedy wysłał wiadomość i rozmiar tej wiadomości. Gdy takich wiadomości jest kilkadziesiąt, to na nic się nie zdadzą jak z koziego mleka. Ale kiedy takich komunikatów są tysiące, to już można zbudować dość jasne założenia. Tutaj, podobnie jak w mechanice kwantowej, mamy do czynienia z wieloma zdarzeniami losowymi i po zebraniu odpowiedniej ich liczby możemy sformułować określone stwierdzenia. Dlatego w rządowych kanałach komunikacyjnych po zakończeniu sesji komunikacyjnej do kanału wprowadzany jest różowy szum lub nagrane bezsensowne fragmenty fraz.

Wiele rzeczy i zjawisk można zdigitalizować, zidentyfikować wzorce zachowań i na ich podstawie działać wyprzedzająco. To samo dotyczy wroga i jego działań. Są też ludzie z krwi, ciała, problemów osobistych, pewnych zwyczajów kulturowych i osobliwości myślenia, w rezultacie - osobliwości zachowania. Z tych cech można i należy korzystać.

4. Systemy prowadzenia

Wcześniej pisałem o wykorzystaniu broni kinetycznej wystrzeliwanej ze statków kosmicznych do walki z dużymi samolotami i pojazdami pływającymi. Wielu powinno mieć naturalną chęć przyłożenia klamki krawężnika lub krzywego klucza do skroni i dobrze go przekręcić. Jest całkiem naturalne, że sterowanie takimi urządzeniami odbywa się w staromodny sposób z dużymi opóźnieniami, kosztami i obowiązkowymi błędami w wykonaniu czynnika ludzkiego. Jeśli rozkaz może być niejednoznaczny, na pewno zostanie źle zrozumiany. Prawa Murphy'ego świetnie sprawdzają się w warunkach bojowych.

Żaden z najnowocześniejszych i najbardziej wyrafinowanych samolotów transportowych nie może wykonać skoku kwantowego i opuścić kontinuum czasoprzestrzennego w nieznanym kierunku. Takim zwodom zwykle podlegają budżety i żony, które zajęły kartę płacową męża. Tak więc wszystkie możliwe stany samolotu pasażerskiego są ograniczone pewnymi granicami w przestrzeni fazowej stanów. Potrafi krążyć tak, jak lubi i wykonywać dostępne mu akrobacje, tylko one mieszczą się w modelach możliwych zachowań, które są ograniczone portretem fazowym tego samolotu, a więc są przewidywalne. Chyba że pomoże mu siła wyższa z kosmosu.

Z dość dużym prawdopodobieństwem można przewidzieć, gdzie będzie tablica za pięć, sześć, dziesięć, piętnaście minut, pół godziny. Pracownik transportu ma znacznie mniej warunków początkowych opisujących jego możliwe zachowanie w porównaniu z warunkami pogodowymi. Wydaje się, że prognostycy opanowali do perfekcji sporządzanie mniej lub bardziej dokładnych prognoz pogody na nadchodzący dzień i prawie zbliżyli się w tej dziedzinie do szamanów.

Wracając do transportowców na niebie, na podstawie wstępnych danych możemy obliczyć optymalny moment wystrzelenia kamyka z pozdrowieniami i życzeniami pierwszej misji kosmicznej. Albo na drugim.

Tutaj wystartował duży robotnik transportowy, nabrał wysokości, objął swój szczebel. Dokąd może się udać, co załoga wykona tak nagle? Dać sobie spokój z Seszelami, jak bawiły się kiedyś nasze? Jest to mało prawdopodobne. Albo zapaść się pod ziemię, albo zawrócić. Obliczenie probabilistycznej trajektorii transportera bez sztucznej inteligencji nie jest tak trudnym zadaniem, aby spowodować kombinatoryczną eksplozję. Możliwe stany liniowca na podstawie jego portretu fazowego w przestrzeni są znane z pewną dokładnością i na podstawie tych danych można wybrać odpowiedni statek kosmiczny, z którego szacunek i szacunek będą wysyłane w takim czy innym prędkość kosmiczna.

W przypadku odkrycia kosmicznego hotelu, a prędzej czy później wszystko do tego dojdzie, transporter lub duży bombowiec dalekiego zasięgu nie ma dokąd pójść. Przeskakiwanie z jednego szczebla na drugi nie ma sensu. Blank przy prędkości 10 km/s nie będzie odgrywał specjalnej roli, że deska gwałtownie obniży wysokość z warunkowych 5 m do 000 m.

Cóż, dwie sekundy dłużej polecą. Próba ostrego manewrowania i skręcania pętli również nie wchodzi w grę. Musimy myśleć, że będzie to dla niego bardziej niebezpieczne: gdy ślepak wleci w niego z góry lub załoga spróbuje stworzyć kobrę Pugaczowa. Ponadto takie samoloty latają w obszarze ograniczonym ich systemem obrony przeciwlotniczej i czasami podążają za sobą iz tych powodów nie mają takiego pola manewru. Jeśli ucieknie poza własny system obrony powietrznej, może łatwo i ciepło spotkać się z zupełnie innym systemem obrony powietrznej.

Oczywiście jest to możliwe przy odpowiednio dużej liczbie statków kosmicznych na orbicie. Jeśli ich liczba jest porównywalna z liczbą UAV w naszej armii, nie trzeba polegać na wykrywaniu operacyjnym, a tym bardziej na przechwyceniu celu na Ziemi. Ponadto należy wziąć pod uwagę możliwe sytuacje awaryjne, które po prostu uwielbiają przytrafiać się naszemu statkowi kosmicznemu i utrzymywać konstelację satelitów w nadmiarze. I bardzo pożądane jest, aby wypełnienie statku kosmicznego odbywało się na nowoczesnej bazie elementarnej, a nie z tego, co leżało w magazynie.

5. Poważna praca naukowa

Doskonale zdaję sobie sprawę, że moje pisanie jest fantastyczne, czasami sprzeczne z intuicją i przeważnie naiwne. Tylko ludzie lepiej wykształceni i piśmienni nie siedzieli bezczynnie i bronili prac doktorskich na ten temat. Jeśli po przeczytaniu nadal masz siły, możesz poszukać pracy dostępnej w domenie publicznej o nazwie „An Unsupervised Machine Learning Tactical Inference Generator”. Opisano tam poważniejsze rzeczy niż tutaj. Ogólnie rzecz biorąc, D. Ezra Sidran jest dość płodnym autorem na ten temat.

Posłowie

To chyba tradycja tutaj. W takim przypadku odnieś się historycznie do czasów wojen światowych i podaj przykłady bohaterstwa, odwagi i bezpretensjonalności żołnierzy tamtych czasów. Wszystkich, którzy chcą to powtórzyć w komentarzach, proszę o przypomnienie szkolnego programu nauczania języka i literatury rosyjskiej ze wspaniałym wierszem „Borodino” M. Yu Lermontowa. Jeśli w tamtych czasach pisał dla współczesnych „bohaterami nie jesteście”, co możemy powiedzieć o obecnym pokoleniu? Gdy tylko zechcesz napisać o tym, jak było wcześniej, przeczytaj początek wiersza „Borodino” i pomyśl o tych wersach.

Na przykład mogę opowiedzieć historię o dziadku Wani (weteran Wielkiej Wojny Ojczyźnianej, Iwan Dmitriewicz). Na próbę wziął do ręki lerka M12 i naciął gwint na stalowym pręcie bez klucza i wszelakich przeróbek. Taki człowiek miał władzę w swoich rękach. Obecne pokolenie młodych ludzi z dużym trudem wyobraża sobie, czym jest lerka i po co potrzebny jest kran.

W komisariacie teraz komisarz wojskowy w obecności matki wręcza rekrutowi dwie karty sim i kartę bankową, aby czaty rodzicielskie w komunikatorach i grupy nieszczęśników w sieciach społecznościowych spały spokojnie. Dlatego wyrażam swoje myśli w oparciu o współczesne realia. I są takie, że niektórzy bohaterowie cyberprzestrzeni z trudem budują komunikację w prawdziwym życiu. Rodzaj wyraźnych introwertyków z nawykami socjopaty w jednej butelce. Czy wśród czytelników są dowódcy, którzy potrafią porównać pobór z początku lat 2000. z poborem współczesnym? Powiedz mi, które są bardziej odmrożone?

informacja